应用背景

新一代信息技术飞速发展,智能可穿戴设备、智能家电、智能网联汽车、智能机器人、尤其是高速增长的共享单车智能锁等新设备将接入网络,物联网在全球范围内呈现加速发展的态势。

各种智能终端设备走进了千家万户,带来新鲜体验的同时也隐藏着种种安全隐患。

著名白帽黑客巴纳比·杰克宣布将在2013年7月的黑客大会上展示一项惊人的“绝技”:在9米之外入侵植入式心脏起搏器,然后发出命令,让它释放出高达830伏的电压,形成足以让人瞬间致命的电流。

2014年8月4日,惠普旗下应用安全部门Fortify一项最新研究发现,物联网中流行常见的10款设备中,存在250个不同安全漏洞,平均每款25个,这些设备包括电视、网络摄像头、自动调温器、遥控电源、喷水灭火器、门锁、家用报警器、体重秤、车库开关以及家用多设备控制器等。

2015年8月21日傍晚,于北京798举办的首届HackPWN安全极客狂欢节上,九大生活必备电器全惨遭破解,包括汽车、无人机、报警盒子、智能家居、烤箱、九阳豆浆机、小米手环等,囊括了人们生活的“衣食住行”各个领域。

江苏省公安厅15年2月27日下发紧急通知,称国内某知名品牌监控设备存在巨大安全隐患,……

“万物互联,安全先行”,宝兴达公司集十年行业经验,为物联网安全提供端+云专业的、硬件芯片级的整体解决方案。

实现方案

一、物联网面临的安全威胁和挑战

物联网虽然纷繁复杂,但都符合感知层(终端设备)+ 网络层(传输管道:有线/无线网络)+ 应用层(云存储/云平台/PC客户端/手机App)的架构。各层面面临的安全威胁如下:

(一)感知层

• 出于某种目的更换假冒、仿制的终端设备;

• 黑客可以通过互联网(有线/无线网络)非法访问控制终端设备;

• 对数据、指令进行非法拦截、篡改、伪造、重放。

(二)网络层

• 假冒基站骗取终端设备驻留其上,并通过后续信息交互窃取用户信息;

• 在网络层面对数据、指令进行非法拦截、篡改、伪造、重放。

(三)应用层

• 假冒客户身份非法访问控制终端设备;

• 黑客可以通过互联网(有线/无线网络)非法窃取数据;

二、宝兴达公司提供的解决方案

• 云平台配置安全服务器,采用PKI/CA技术提供设备/用户身份认证;

• 终端设备中置入ESAM安全芯片,同时完成保护知识产权、身份识别两种功能;

• 用户手机/PC配置UKey做身份认证。

这样,用户首先提供设备ID并插入UKey通过注册完成用户设备的绑定关系。以后用户需要通过云平台(或者设备与用户端到端)的身份认证才访问控制设备。

方案特点

• 具有防护检测电路及传感器,内部有金属网格保护,防止暴力破解,防止各种侵入式和半侵入式攻击

• 支持各种对称(DES/3DES/AES)非对称(RSA/ECC)及国密算法SM1/2/3/4及SSF33

• 接口方式多样化(ISO7816、SPI、USB、I2C等)

• 具有真随机数发生器

• 自主COS,通过多项金融、电信领域标准认证

• 端+云整体解决方案

应用举例

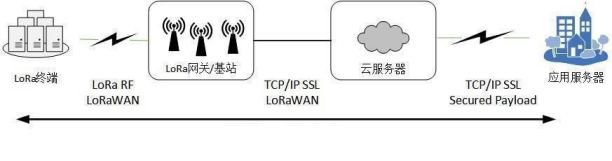

(一)、如下图所示的Lora网络,对于具体的业务来说,中间的Lora网关和云服务器部分可以认为是透明传输通道,Lora终端与应用服务器AS之间交互控制指令和信息数据。

安全解决方案:

1. 终端侧:在Lora终端嵌入ESAM安全芯片,用途有三:终端身份ID、终端程序算法保护、控制指令/信息数据加解密实现密文传输;

2. 应用服务器AS配置密码盒或密码卡:用于保存密钥并进行加解密运算。

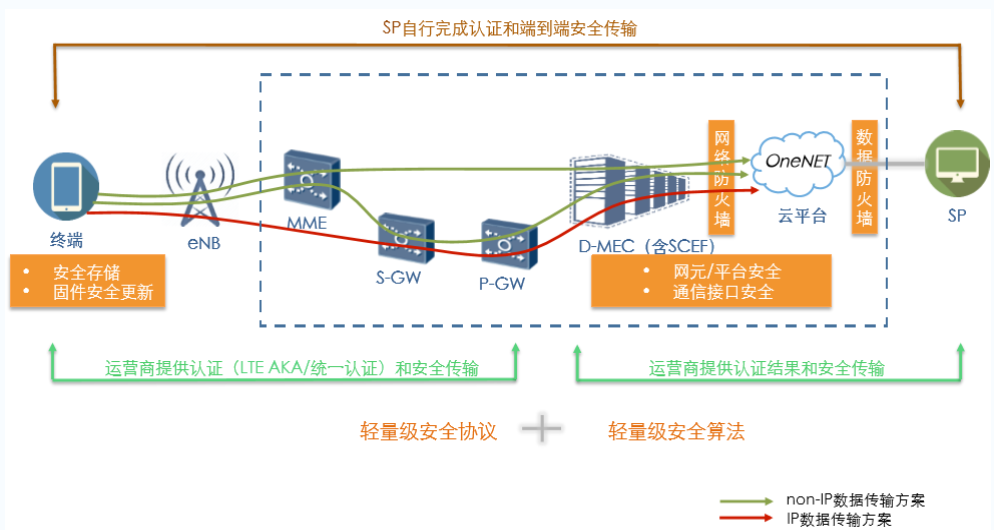

(二)、如下图所示,中国移动的NB-IOT网络,对于SP,中间的NB-IOT核心网及运营商平台可以认为是透明传输通道,NB-IOT终端与SP的应用服务器之间交互控制指令和信息数据。

SP层面的安全解决方案:

1. 终端侧:在NB-IOT终端嵌入ESAM安全芯片,用途有三:终端身份ID、终端程序算法保护、控制指令/信息数据加解密实现密文传输;

2. SP的应用服务器上配置密码盒或密码卡:用于保存密钥并进行加解密运算。

SP运营商层面的安全解决方案:

1. 终端侧:在NB-IOT终端嵌入ESAM安全芯片,用途有三:终端身份ID、终端程序算法保护、控制指令/信息数据加解密实现密文传输;

2. OneNet服务器上,配置密码盒或密码卡:用于保存密钥并进行加解密运算;

3. SP服务器上,配置密码盒或密码卡:用于保存密钥并进行加解密运算。

联系我们

电话:010-62684658/62684668

地址:北京朝阳区西八间房万红西街2号21幢C座二层

邮编:100015

传真:010-62684678